- 日付2025-08-06

- 読了時間5分

- 共有リンクをコピー

本日は、Claude Code の自動セキュリティレビューについて説明します。GitHub Actions 統合と新しい /security-review コマンドを使用して、開発者は容易に Claude にセキュリティ上の懸念事項を特定するよう指示でき、その後それらを修正をしてもらえます。

開発者がより迅速なリリースと複雑なシステム構築のために AI への依存度を高めるにつれ、コードのセキュリティ確保はこれまで以上に重要となります。今回の新機能により、セキュリティレビューを既存のワークフローに統合することが可能になり、本番環境に到達する前に脆弱性を検出するのに役立ちます。

ターミナルからコードの脆弱性を確認

新しい /security-review コマンドを使用すると、コードをコミットする前にターミナルからアドホックなセキュリティ分析を実行できます。Claude Code でコマンドを実行すると、Claude はコードベース内の潜在的な脆弱性を検索し、発見した問題について詳細な説明を提供します。

このコマンドは、セキュリティに特化した専用のプロンプトを使用し、以下を含む一般的な脆弱性パターンをチェックします。

- SQL インジェクションリスク

- クロスサイトスクリプティング(XSS)脆弱性

- 認証と承認の欠陥

- 安全でないデータ処理

- 依存関係の脆弱性

また、各問題が特定された後、Claude Code に各問題の修正を指示することもできます。これにより、セキュリティレビューを継続的に内部の開発プロセスに組み込むことができ、修正が最も容易な早い段階で問題を発見することが可能となります。

新しいプルリクエストに対するセキュリティレビューを自動化

Claude Code 用の新しい GitHub Action は、プルリクエストが作成されるたびに自動的に解析を行うことで、セキュリティレビューをさらに上のレベルに引き上げます。設定後、GitHub Action は以下を実行します。

- 新しいプルリクエストが開かれたときに自動的にトリガー

- セキュリティ脆弱性についてコード変更をレビュー

- カスタマイズ可能なルールを適用し、誤検知や既知の問題を除外

- 特定された懸念事項と推奨される修正について PR にインラインコメントを投稿

これによりチーム全体で一貫したセキュリティレビュープロセスが確立され、最低限の基礎水準のセキュリティレビューなしにコードが本番環境に到達することがないよう保証されます。このアクションは既存の CI/CD パイプラインと連帯しチームのセキュリティポリシーに合わせてカスタマイズ可能です。

Anthropic における製品セキュリティの向上

当社では、Claude Code 自体を含む、チームが本番環境にリリースするコードのセキュリティ確保に、これらの機能を自ら活用しています。GitHub Action の導入以来、これまでに自社コード内のセキュリティ脆弱性を検出・特定し、リリースする前に防止することができました。

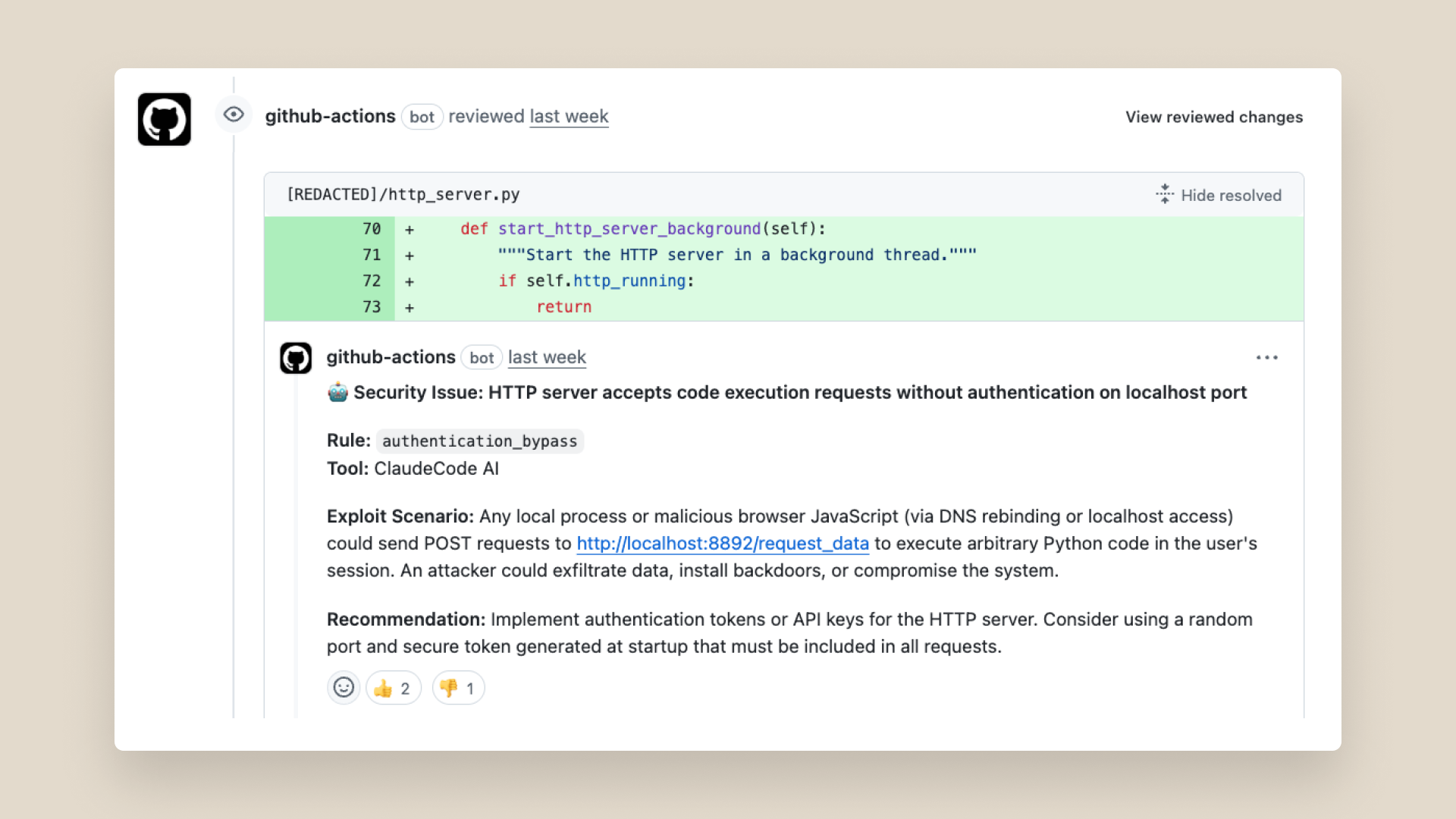

例えば先週、チームが内部ツール向けに開発した新機能では、ローカル接続を受け付けるローカル HTTP サーバーの起動が必要でした。GitHub Action は、DNS リバインディングを通じて悪用可能なリモートコード実行の脆弱性を特定し、PR がマージされる前に修正されました。

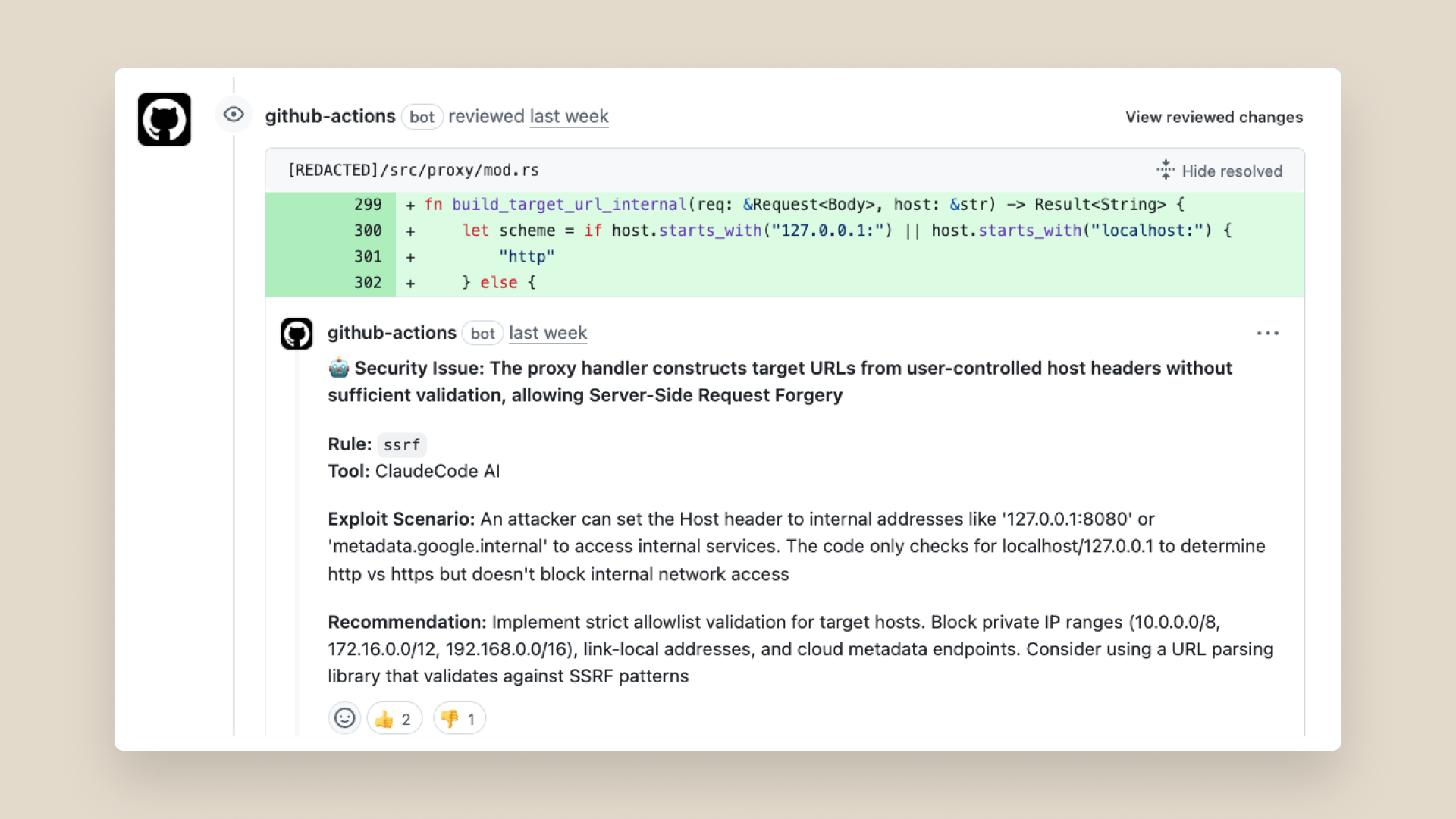

別の事例では、エンジニアがプロキシシステムを構築して社内認証情報を安全に管理できるようにしました。 GitHub Action は、自動的にこのプロキシが SSRF 攻撃に対して脆弱であるとフラグを立て、直ちにこの問題を修正しました。

開始方法

両方の機能は現在、すべての Claude Code ユーザーに提供されます。自動セキュリティレビューの使用を開始する方法。

- /security-review コマンドの場:Claude Code を最新バージョンに更新し、プロジェクトディレクトリで /security-review を実行します。コマンドをカスタマイズする方法については、ドキュメントを参照ください。

- GitHub Action の場合:ステップバイステップのインストールおよび構成の手順についてはドキュメントを参照ください。

開発を始める

開発者向けニュースレターを入手

製品の最新情報、操作方法、コミュニティスポットライトなどを掲載しています。毎月受信トレイにお届けします。