- 게시일2025-08-06

- 예상 읽기 시간5분

- 공유하기링크 복사

오늘 Claude Code에 자동 보안 검토 기능이 도입됩니다. GitHub Actions 통합과 새로운 /security-review 명령어를 통해 개발자는 Claude에 보안 문제를 식별하도록 손쉽게 요청하고, 이후 이를 수정하도록 할 수 있습니다.

개발자들이 더 빠르게 배포하고 더 복잡한 시스템을 구축하기 위해 AI에 의존하는 비중이 늘어남에 따라, 코드 보안을 보장하는 일이 더욱 중요해지고 있습니다. 이번에 새롭게 추가된 기능을 활용하면, 기존 워크플로우에 보안 검토를 통합하여 프로덕션에 도달하기 전에 취약점을 발견할 수 있습니다.

터미널에서 코드 취약점 검토하기

새로운 /security-review 명령어를 사용하면 코드를 커밋하기 전에 터미널에서 즉석 보안 분석을 실행할 수 있습니다. Claude Code에서 이 명령어를 실행하면 Claude가 코드베이스에서 잠재적 취약점을 찾고, 발견된 문제에 대해 상세한 설명을 제공합니다.

이 명령어는 보안에 특화된 프롬프트를 사용해 다음과 같은 일반적인 취약점 패턴을 검사합니다.

- SQL 인젝션 위험

- XSS(크로스 사이트 스크립팅) 취약점

- 인증 및 권한 부여 관련 결함

- 안전하지 않은 데이터 처리

- 의존성 취약점

문제가 식별된 후 각 문제에 대한 수정 사항을 구현하도록 Claude Code에 요청할 수도 있습니다. 이렇게 하면 보안 검토를 내부 개발 루프 안에 유지하며, 수정이 가장 쉬운 초기 단계에서 문제를 포착할 수 있습니다.

새로운 풀 리퀘스트에 대한 보안 검토 자동화하기

새롭게 출시된 Claude Code GitHub Action은 풀 리퀘스트가 열릴 때마다 자동으로 분석을 수행해, 보안 검토를 한층 강화합니다. 설정이 완료되면, 이 Action은 다음을 수행합니다.

- 새로운 풀 리퀘스트 발생 시 자동 실행

- 코드 변경 사항의 보안 취약점 검토

- 맞춤형 규칙을 적용해 오탐과 알려진 문제 필터링

- 우려 사항이 발견되면, 수정 권장 사항을 포함해 PR 내에 인라인 댓글 게시

이 GitHub Action은 팀 전체에 일관된 보안 검토 프로세스를 구축해, 기본적인 보안 검토를 거치지 않은 코드는 프로덕션에 배포되지 않도록 보장할 수 있습니다. 또한 기존 CI/CD 파이프라인과 통합되며, 팀의 보안 정책과 일치하도록 맞춤화할 수도 있습니다.

Anthropic의 제품 보안 개선 사례

Anthropic은 Claude Code 자체를 포함해, 우리 팀이 프로덕션에 배포하는 코드를 보호하기 위해 이 기능들을 활용하고 있습니다. GitHub Action을 도입한 이후, 우리 팀은 실제 코드에서 여러 보안 취약점을 발견해 배포를 막을 수 있었습니다.

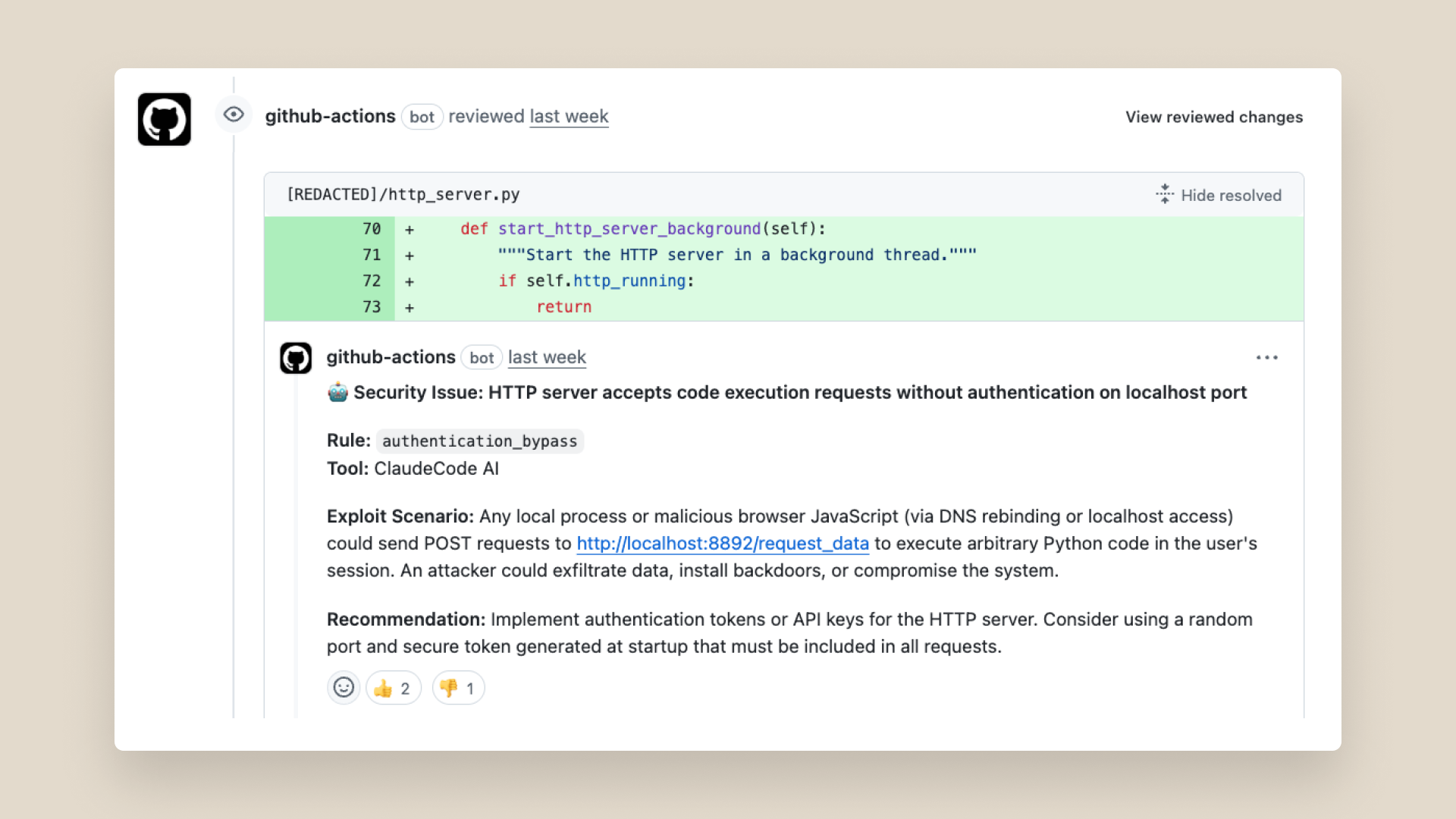

예를 들어, 지난주 우리 팀은 내부 도구용 신규 기능을 하나 개발했는데, 이 기능은 로컬 연결만 허용하도록 설계된 로컬 HTTP 서버를 실행하는 방식에 의존하고 있었습니다. 이에 대해 GitHub Action은 DNS 리바인딩을 통해 악용될 수 있는 원격 코드 실행 취약점을 발견했고, 덕분에 해당 문제는 PR이 병합되기 전에 수정될 수 있었습니다.

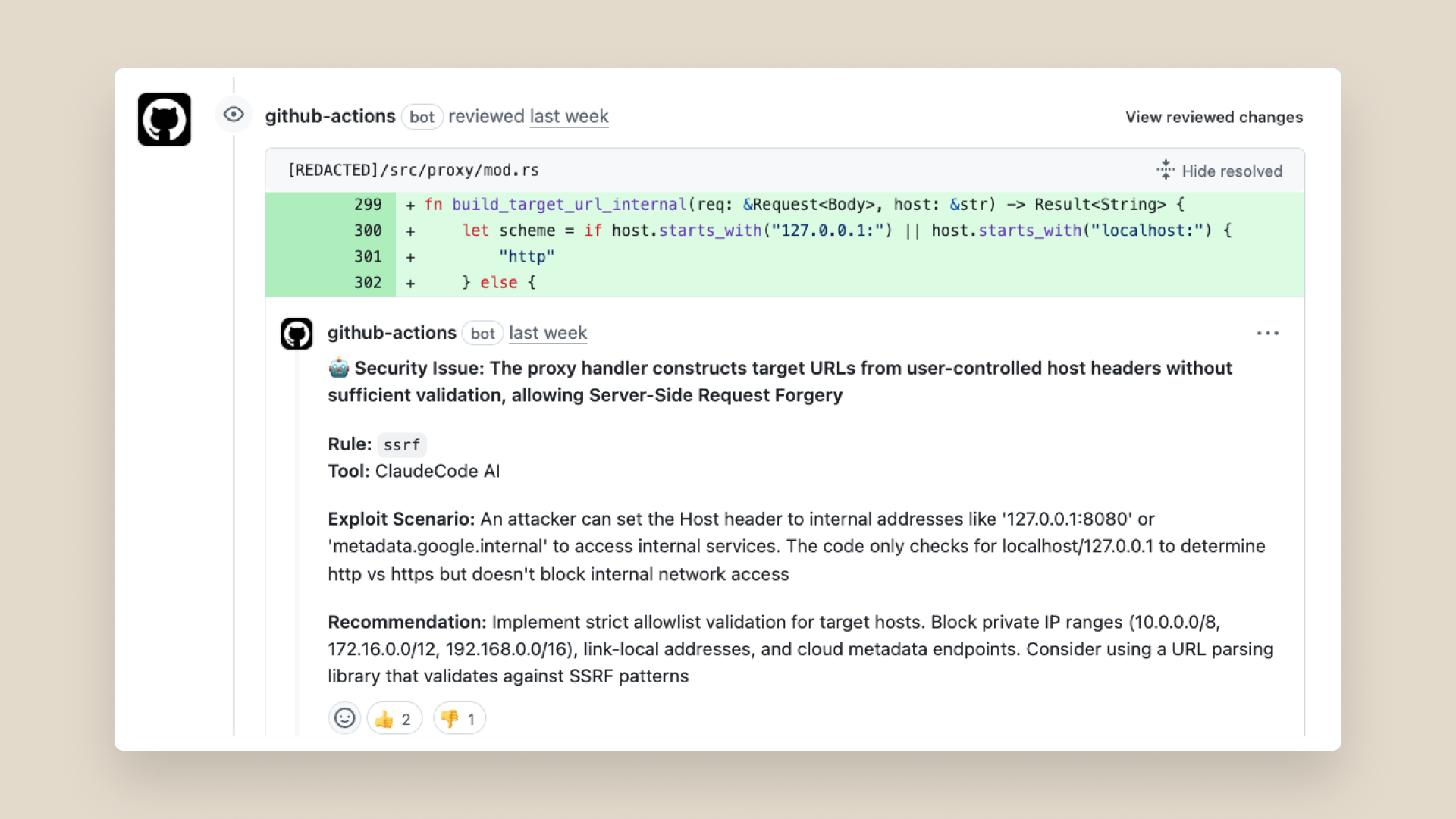

또 다른 사례에서는, 한 엔지니어가 내부 자격 증명을 안전하게 관리하기 위해 프록시 시스템을 구축했습니다. 이 과정에서 GitHub Action은 해당 프록시가 SSRF 공격에 취약하다는 점을 자동으로 플래깅했고, 팀은 즉시 문제를 해결할 수 있었습니다.

시작하기

이제 모든 Claude Code 사용자는 이 두 가지 기능을 활용할 수 있습니다. 자동 보안 검토를 시작하는 방법은 다음과 같습니다.

Claude와 함께 조직의 운영 방식을 혁신하세요

개발자 뉴스레터 구독

제품 업데이트, 사용 방법, 커뮤니티 스포트라이트 등 다양한 소식을 전해드립니다. 매달 이메일로 이 소식을 받아보세요.